OskarMaria

Frisch registriert

Der "Kaspersky Antivirus Personal 5.0 Crack"-Dialer

Es gibt immer wieder Leute, die auf ihrer Telefonrechnung eine Dialer-Abrechnung finden. Und sich nicht erinnern können, solch ein Programm wissentlich gestartet zu haben.

Da hätte ich vielleicht eine Erklärung. Wer manchmal den eMule oder eDonkey laufen lässt und von dort auch Cracks, Seriennummern oder Patches bezieht, könnte sich auf diese Weise einen Dialer eingefangen haben.

Auf Grund eines Hinweises habe ich dort mal gestöbert. Mit dem Suchbegriff "Crack" habe ich recht oberflächlich nach Dateien gesucht, die zwischen 700 und 500 kb groß sind. Dabei bin ich schnell fündig geworden, alle Dateien waren auch recht schnell auf dem PC.

Kaspersky Antivirus Personal 5.0 Crack-Serial-Keygen.zip - 663835 Byte

Norton Systemworks 2005 Premier Crack-Serial-Keygen.zip - 663832 Byte

Norton Internet Security 2005 Crack-Serial-Keygen.zip - 663826 Byte

Norton Antivirus 2005 Crack-Serial-Keygen(2).zip - 663802 Byte

Adobe Photoshop Elements 3.0 German Deutsch Crack.zip - 645894

Alle diese Dateien enthalten folgenden Text - jeweils mit verändertem Programmnamen:

Beigefügt ist jeweils eine Programmdatei & eine Datei mit Namen crack00.dat. Ausnahme ist die Photoshop Elements-Datei. Die enthält zwei - Crack01.dat & Crack06.dat.

Die Programmdateien haben folgende Namen:

Kaspersky Antivirus Personal 5.0 crack-serial-keygen [p2p-11066].exe

Norton SystemWorks 2005 Premier crack-serial-keygen [p2p-11066].exe

Norton Internet Security 2005 crack-serial-keygen [p2p-11066].exe

Norton AntiVirus 2005 crack-serial-keygen [p2p-11066].exe

Adobe Photoshop Elements 3.0 German Deutsch Crack [p2p-11066].exe

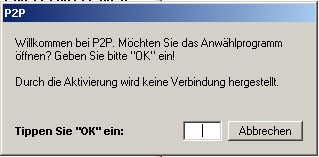

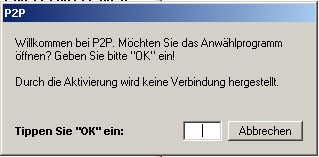

Startet man jetzt das Programm, sieht man folgende Fenster:

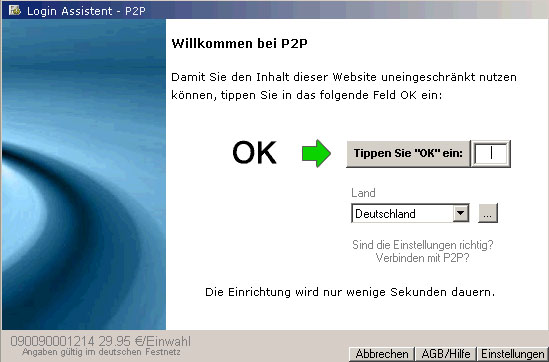

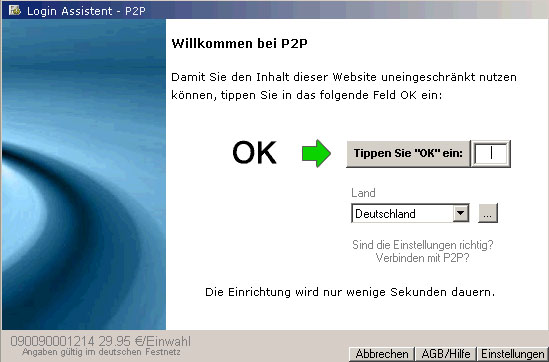

und nach dem man ok eingegeben hat:

Es handelt sich offensichtlich um ein Dialer-Angebot der beiden Brüder S.. Der Dialer stammt von der Firma Intexus.

Nachdem Vertreter dieser Firma hier hin und wieder auftauchen, hätte ich ein paar Fragen.

- Die Dialernamen werden meines Wissens generiert, sind also nicht beliebig wählbar. Wie können solche Namen gestattet werden?

- Wer ist der Nutznieser der Dialereinwahlen? Denn für jeden Dialer-Namen gibt es ja auch einen Abrechnungsempfänger. Sonst würde sich das Geschäft ja nicht lohnen.

Gruß OskarMaria

Es gibt immer wieder Leute, die auf ihrer Telefonrechnung eine Dialer-Abrechnung finden. Und sich nicht erinnern können, solch ein Programm wissentlich gestartet zu haben.

Da hätte ich vielleicht eine Erklärung. Wer manchmal den eMule oder eDonkey laufen lässt und von dort auch Cracks, Seriennummern oder Patches bezieht, könnte sich auf diese Weise einen Dialer eingefangen haben.

Auf Grund eines Hinweises habe ich dort mal gestöbert. Mit dem Suchbegriff "Crack" habe ich recht oberflächlich nach Dateien gesucht, die zwischen 700 und 500 kb groß sind. Dabei bin ich schnell fündig geworden, alle Dateien waren auch recht schnell auf dem PC.

Kaspersky Antivirus Personal 5.0 Crack-Serial-Keygen.zip - 663835 Byte

Norton Systemworks 2005 Premier Crack-Serial-Keygen.zip - 663832 Byte

Norton Internet Security 2005 Crack-Serial-Keygen.zip - 663826 Byte

Norton Antivirus 2005 Crack-Serial-Keygen(2).zip - 663802 Byte

Adobe Photoshop Elements 3.0 German Deutsch Crack.zip - 645894

Alle diese Dateien enthalten folgenden Text - jeweils mit verändertem Programmnamen:

[ WinZip Express Entpacker Version 2.2 ]

-----------------------------------------------

Zum entpacken der Datei, wie folgt vorgehen:

[1]. Datei "Kaspersky Antivirus Personal 5.0 crack-serial-keygen [p2p-11066].exe" ausführen...

[2]. 2 mal mit "OK" bestätigen (um den Entpackvorgang zu starten!)

[3]. Crack wird entpackt und ausgeführt...

Bei Fragen: [email protected]

Viel Spass

Beigefügt ist jeweils eine Programmdatei & eine Datei mit Namen crack00.dat. Ausnahme ist die Photoshop Elements-Datei. Die enthält zwei - Crack01.dat & Crack06.dat.

Die Programmdateien haben folgende Namen:

Kaspersky Antivirus Personal 5.0 crack-serial-keygen [p2p-11066].exe

Norton SystemWorks 2005 Premier crack-serial-keygen [p2p-11066].exe

Norton Internet Security 2005 crack-serial-keygen [p2p-11066].exe

Norton AntiVirus 2005 crack-serial-keygen [p2p-11066].exe

Adobe Photoshop Elements 3.0 German Deutsch Crack [p2p-11066].exe

Startet man jetzt das Programm, sieht man folgende Fenster:

und nach dem man ok eingegeben hat:

Es handelt sich offensichtlich um ein Dialer-Angebot der beiden Brüder S.. Der Dialer stammt von der Firma Intexus.

Nachdem Vertreter dieser Firma hier hin und wieder auftauchen, hätte ich ein paar Fragen.

- Die Dialernamen werden meines Wissens generiert, sind also nicht beliebig wählbar. Wie können solche Namen gestattet werden?

- Wer ist der Nutznieser der Dialereinwahlen? Denn für jeden Dialer-Namen gibt es ja auch einen Abrechnungsempfänger. Sonst würde sich das Geschäft ja nicht lohnen.

Gruß OskarMaria